黒塗りのDNS (萎縮編)

~共用サービスの闇~

Apr 23, 2019 ssmjp

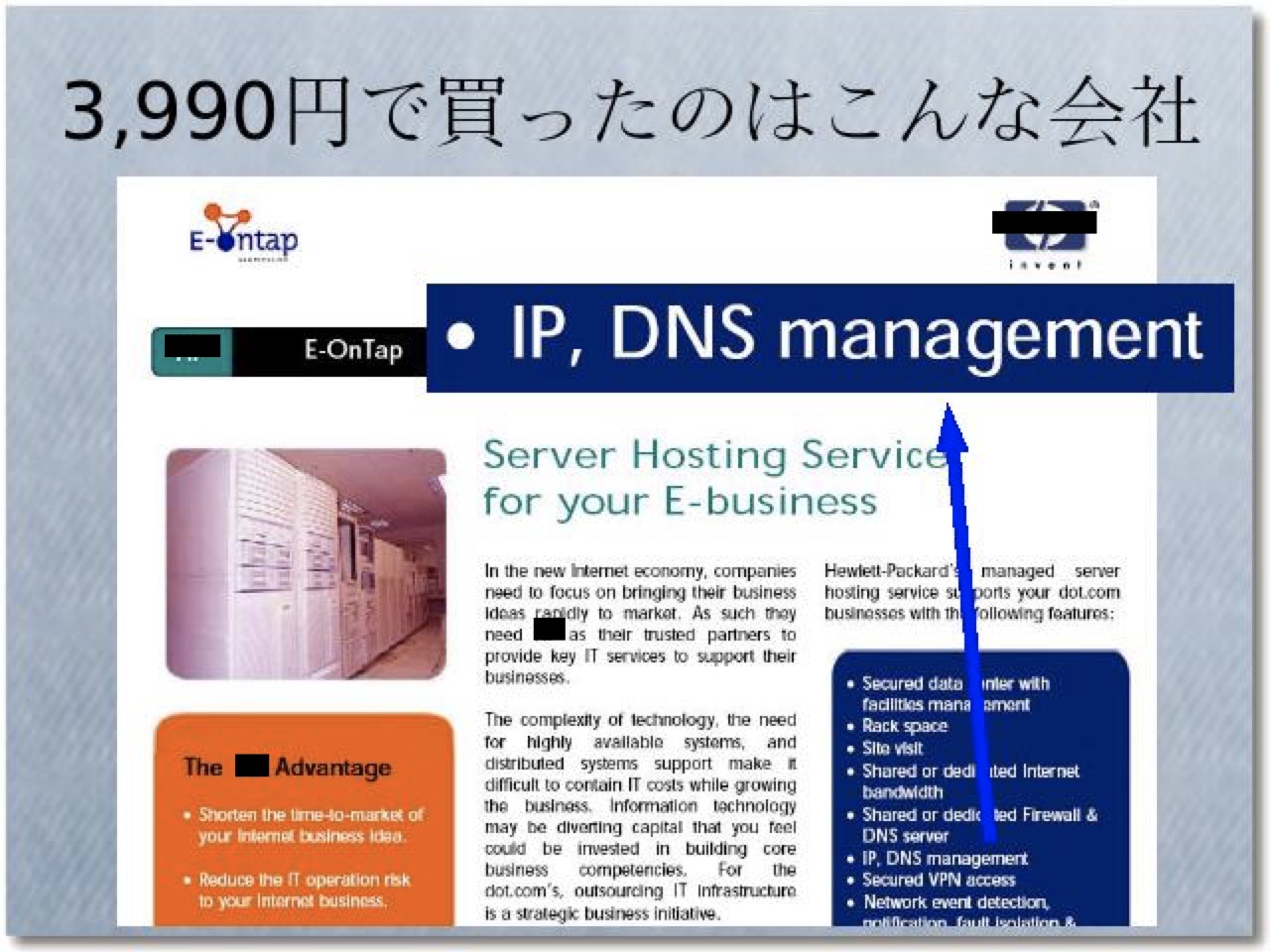

E-ONTAP.COM

鈴木常彦 (@tss_ontap)

放置された CNAME の先は狙って再登録されうる、、、

old-service.example.jp IN CNAME orphan.cdn.example.com

(DNS温泉の講義の超短縮版 / 詳しくはこちら)

$ date ; dnsq ns ■■■■.co.jp a.dns.jp Thu May 19 04:35:38 JST 2005 2 ■■■■.co.jp: 99 bytes, 1+0+2+0 records, response, noerror query: 2 ■■■■.co.jp authority: ■■■■.co.jp 86400 NS ccdnsi01.singtel-expan.com authority: ■■■■.co.jp 86400 NS escdns01.e-ontap.com

$ date ; dnsq ns ■■■■.co.jp a.dns.jp Thu May 19 04:35:38 JST 2005 2 ■■■■.co.jp: 99 bytes, 1+0+2+0 records, response, noerror query: 2 ■■■■.co.jp authority: ■■■■.co.jp 86400 NS ccdnsi01.singtel-expan.com authority: ■■■■.co.jp 86400 NSescdns01.e-ontap.com

% dnsq ns ■■■■.co.jp escdns01.e-ontap.com input/output error

e-ontap.com 側はかなり前から応答無し (2003年頃 qmail.jp 前野氏が警告)

この状態が lame delegation

% dnsq ns e-ontap.com a.gtld-servers.com 102 bytes, 1+0+1+0 records, response, authoritative, nxdomain

% whois e-ontap.com No match for "E-ONTAP.COM"

この事件の詳しい経緯は e-ontap.com へどうぞ

■■■■.co.jp の技術者は当初これで直したつもりでいた。

$ date ; dnsq ns ■■■■.co.jp a.dns.jp Thu May 19 07:29:35 JST 2005 2 ■■■■.co.jp: 103 bytes, 1+0+2+0 records, response, noerror query: 2 ■■■■.co.jp authority: ■■■■.co.jp 86400 NS pricus.starhub.net.sg authority: ■■■■.co.jp 86400 NS ccdnsi01.singtel-expan.com

権威側は以下。これがキャッシュに入るとやはり危険。権威側も直せとダメ出し。

$ date; dnsq ns ■■■■.co.jp ccdnsi01.singtel-expan.com Fri May 20 05:59:46 JST 2005 2 ■■■■.co.jp: 115 bytes, 1+2+0+1 records, response, authoritative, noerror query: 2 ■■■■.co.jp answer: ■■■■.co.jp 3600 NS escdns01.e-ontap.com answer: ■■■■.co.jp 3600 NS ccdnsi01.singtel-expan.com additional: ccdnsi01.singtel-expan.com 28800 A 203.208.224.91

% dnsq ns ■■■.ac.jp a.dns.jp authority: ■■■.ac.jp 86400 NS ■■■■.nn.■■■■■■■■■■.ac.jp authority: ■■■.ac.jp 86400 NS ns.■■■■■■.ne.jp

% dnsq ns ■■■.ac.jp ■■■■.nn.■■■■■■■■■■.ac.jp answer: ■■■.ac.jp 600 NS ■■■■.nn.■■■■■■■■■■.ac.jp answer: ■■■.ac.jp 600 NS ns.■■■■.ac.jp answer: ■■■.ac.jp 600 NS ns.■■■■■■.ne.jp

% whois ■■■■.ac.jp No match!!

しかし ac.jp なら拾われないはずだが、、、

% dnsq ns ■■■.ac.jp a.dns.jp authority: ■■■.ac.jp 86400 NS rjer.nn.■■■■■■■■■■.ac.jp authority: ■■■.ac.jp 86400 NS ns.■■■■■■.ne.jp

% dnsq ns ■■■.ac.jp rjer.nn.■■■■■■■■■■.ac.jp answer: ■■■.ac.jp 600 NS rjer.nn.■■■■■■■■■■.ac.jp answer: ■■■.ac.jp 600 NS ns.■■■■.ac.jp answer: ■■■.ac.jp 600 NS ns.■■■■■■.ne.jp

% whois ■■■■.ac.jp No match!!

■■■■.ac.jp 登録できたら、生きている ■■■.ac.jp も乗っ取れますね。

■■■■■■■■.or.jp ■■■.ed.jp ■■■■■■■.jp ■■■■■■■■.gr.jp ■■■■■■■.or.jp ■■■■■■■■.co.jp ■■■■■.jp ■■■■■.or.jp ■■■■■.ne.jp ■■■■■.co.jp ■■■■■■■■.co.jp ■■■■■■■■■■■.co.jp ■■■■■■■■■■■■■■.co.jp ■■■■■■■■■■■■.co.jp ■■■■■■■■■■.jp ■■■■■■■■■■■■.ac.jp ■■■■.jp ■■■■.jp ■■■■.or.jp ■■■■■■■■■■.co.jp ■■■■■■■.■■■■.■■■■■■■.jp ■■■■.co.jp ■■■■■■■■■.co.jp ■■■■■■.co.jp ■■■■■■■■.co.jp ■■■■■■■■■■■.co.jp ■■■■■■■■■■■.co.jp ■■■■■■■■.gr.jp ■■■■■■■■■■■■■■■■■■.or.jp ■■■■.ne.jp ■■■■■■.or.jp ■■■■■■.jp ■■■■.co.jp ■■■.ac.jp ■■■■■■.co.jp

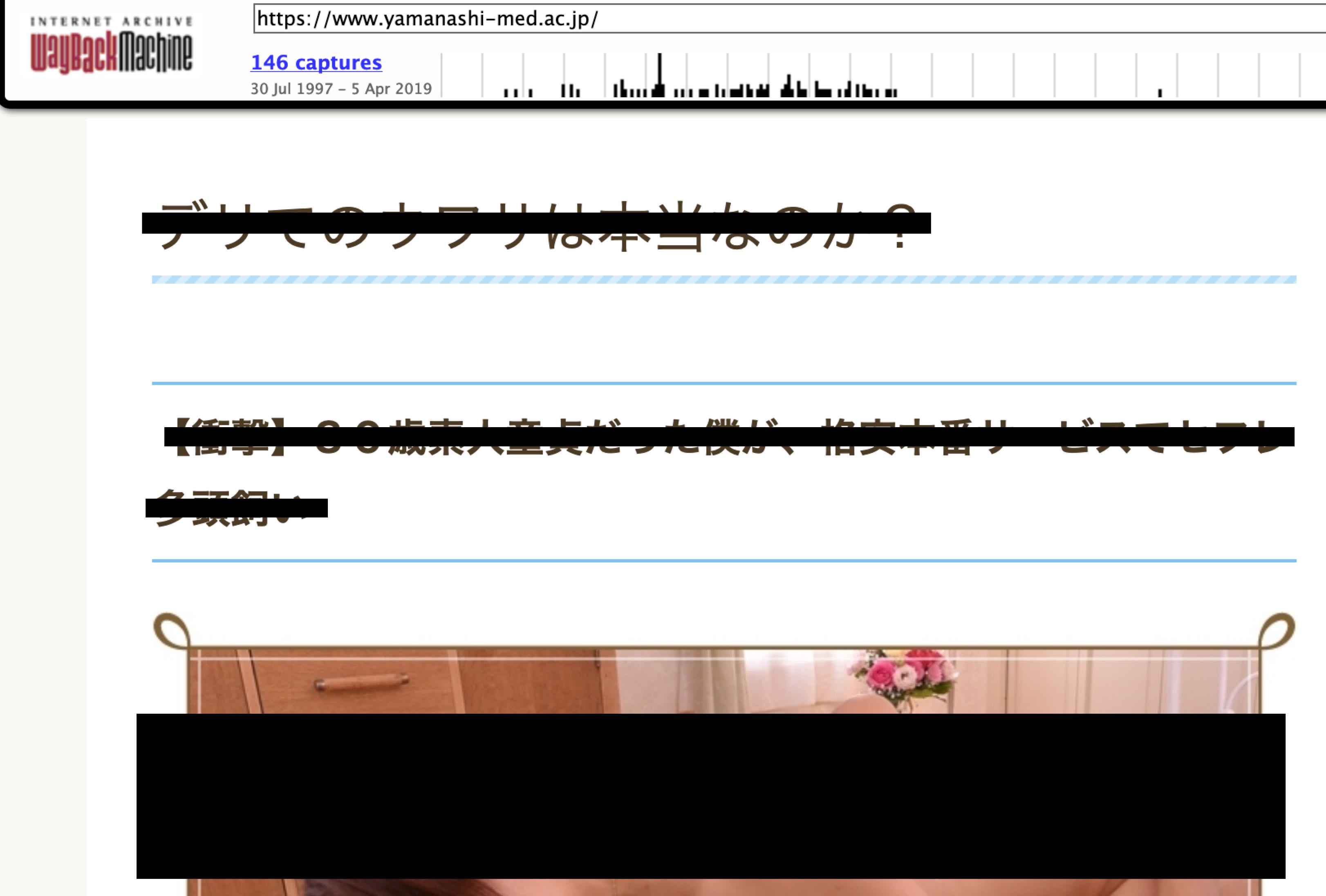

infragirl.jp 86400 NS ns2.dns.ne.jp infragirl.jp 86400 NS ns1.dns.ne.jp

ならば...彼女に協力してもらおう

infragirl.jp 86400 NS ns2.dns.ne.jp infragirl.jp 86400 NS ns1.dns.ne.jp infragirl.jp 86400 NS ns-a1.■■■■■■.■■ infragirl.jp 86400 NS ns-a2.■■■■■■.■■ infragirl.jp 86400 NS ns-a3.■■■■■■.■■

infragirl.jp. 3600 NS ns-a2.■■■■■■.■■ infragirl.jp. 3600 NS ns-a1.■■■■■■.■■ infragirl.jp. 3600 NS ns-a3.■■■■■■.■■

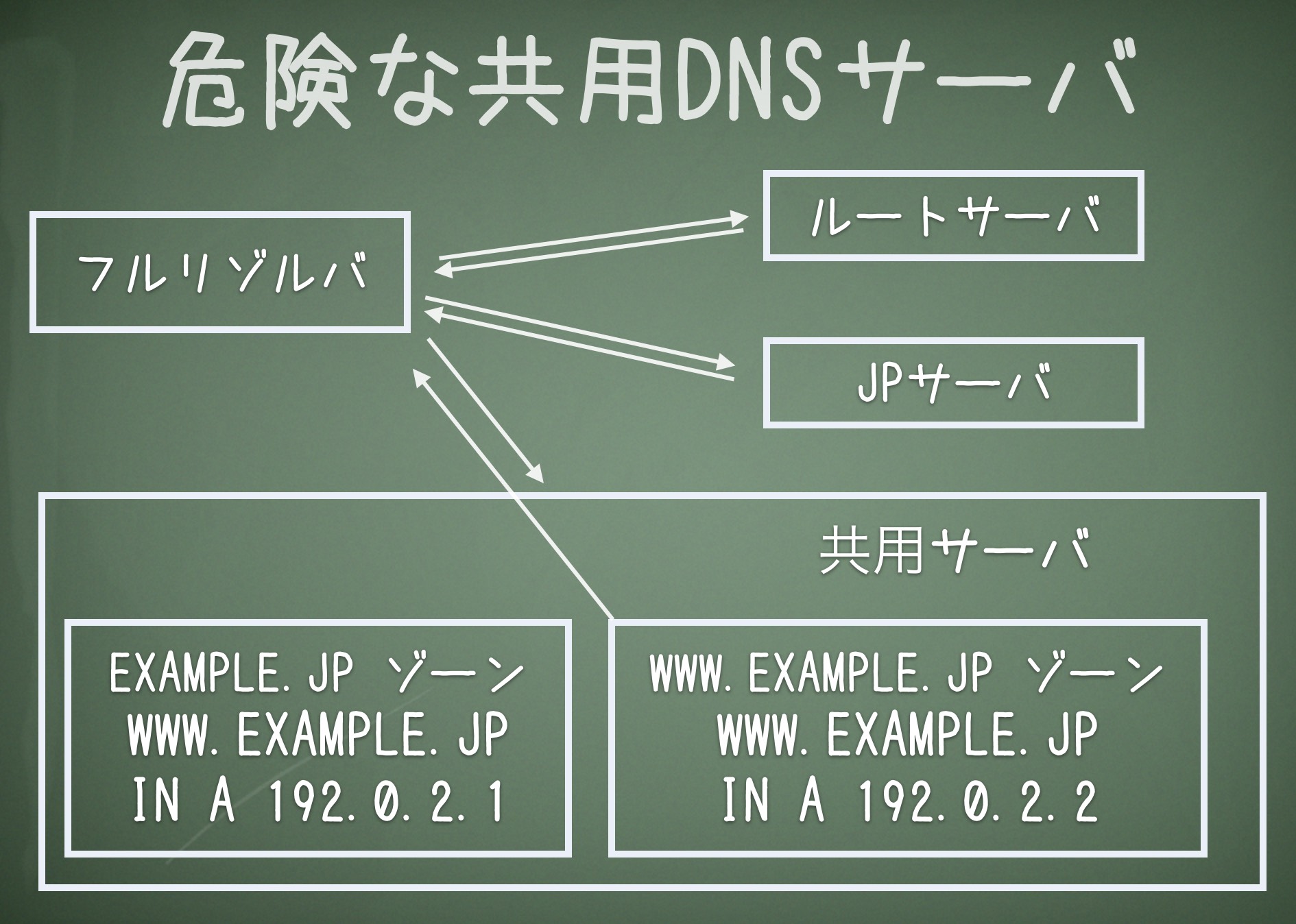

example.jp. IN NS bogus.example.ad.jp. www.example.jp. IN A 192.0.2.1

www.example.jp. IN NS bogus.example.ad.jp. www.example.jp. IN A 192.0.2.100

浸透しない! なんてツイートした途端に乗っ取られるかもしれませんよ!

From: "■■■■■■■"<foryou@■■■■■■■■■.or.jp> To: tss@e-ontap.com Subject: 2019-04-11【chukyo-u.ac.jp に関するご確認のお願い】■■■■■■■カスタマーセンター Date: Thu, 11 Apr 2019 16:31:49 +0900 鈴木 常彦 さま 2019年4月11日(木) 株式会社■■■■■■■サポートセンターです。 平素はご利用いただきありがとうございます。 2019/04/09 ご契約の弊社■■■■■■■■■■サービスに chukyo-u.ac.jp 中京大学のドメイン登録がございました。 お調べしましたところ、この当該ドメインは他で既にホスト運用 されているようです。 メール機能を弊社■■■■■■■■■■■に移転運用される場合は 現在アカウント設定がありませんので設定をお願いいたします。 また、テストとして登録された場合は、誠に恐縮ですが 当該ドメインの登録削除を速やかにお願いいたします。 共有サーバーのため ◯◯@chukyo-u.ac.jp 宛への メール配信が正しくできません。 弊社のサーバー運用についてご協力のほどお願いいたします。

また、テストとして登録された場合は、誠に恐縮ですが 当該ドメインの登録削除を速やかにお願いいたします。 共有サーバーのため ◯◯@chukyo-u.ac.jp 宛への メール配信が正しくできません。

% dnsq mx internot.jp ns.internot.jp answer: internot.jp 3600 MX 50 mx.internot.jpお試しレンタル

% dnsq mx internot.jp ■■ns1.■■■■■■■■.or.jp answer: internot.jp 3600 MX 10 po.internot.jp authority: internot.jp 3600 NS ■■ns1.■■■■■■■■.or.jp authority: internot.jp 3600 NS ■■ns2.■■■■■■■■.or.jp additional: po.internot.jp 3600 A ■■■.■■■.■■■.■■

同じサーバの別アカウントからメールしてみたら... orz

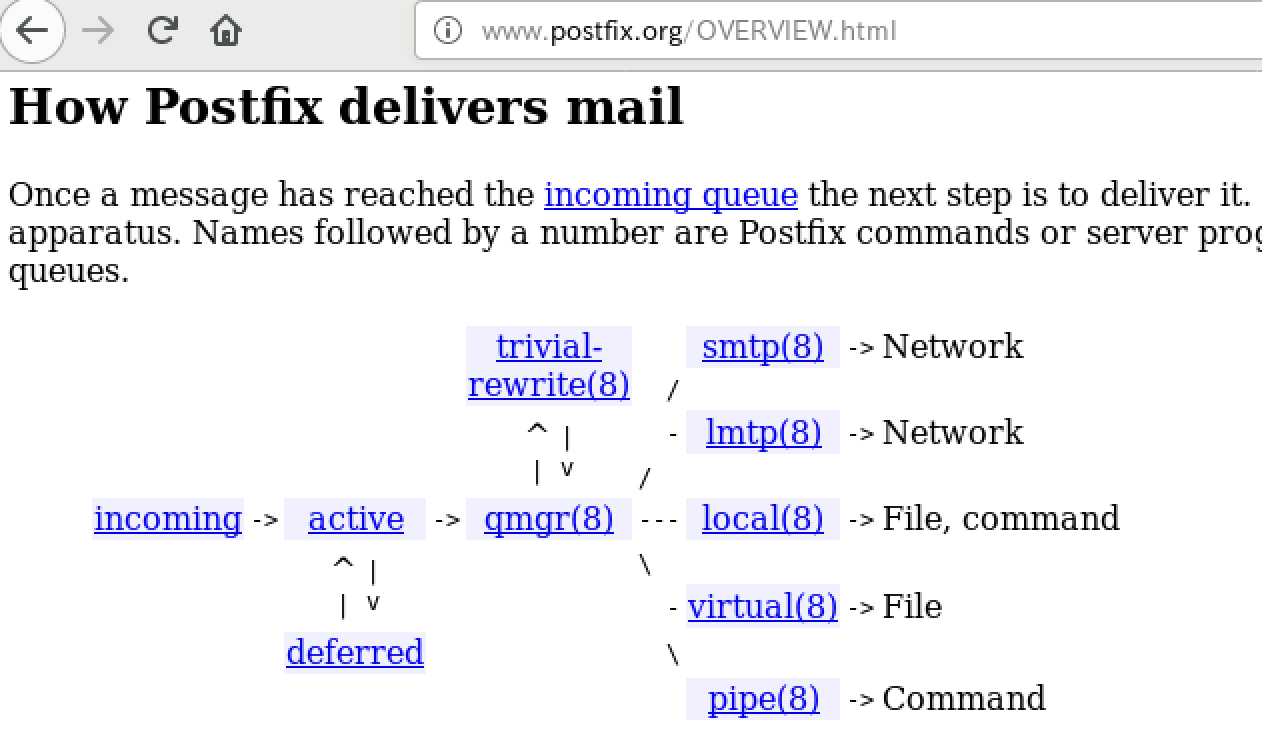

まあそうなるよね (MX 関係なく virtual(8) の経路が設定される)

ここ(お名前は伏せる)もダメ

% dnsq ns chukyo-u.ac.jp ns-rs1.■■■■■■■■■.jp answer: chukyo-u.ac.jp 600 NS ns-rs1.■■■■■■■■■.jp answer: chukyo-u.ac.jp 600 NS ns-rs2.■■■■■■■■■.jp

*なぜ問題になっていない?

そもそもドメイン設定した時点で勝手に内部配送始められては困るでしょ / 転出時にいつまでもローカル配送続いたら困るでしょ / ひょっとして「浸透しない」の一因だったりする? / うまくいかないのが当たり前になっている? / 内外配送先切替スイッチ要るのでは?)

あのサービスはどうでしょうかね

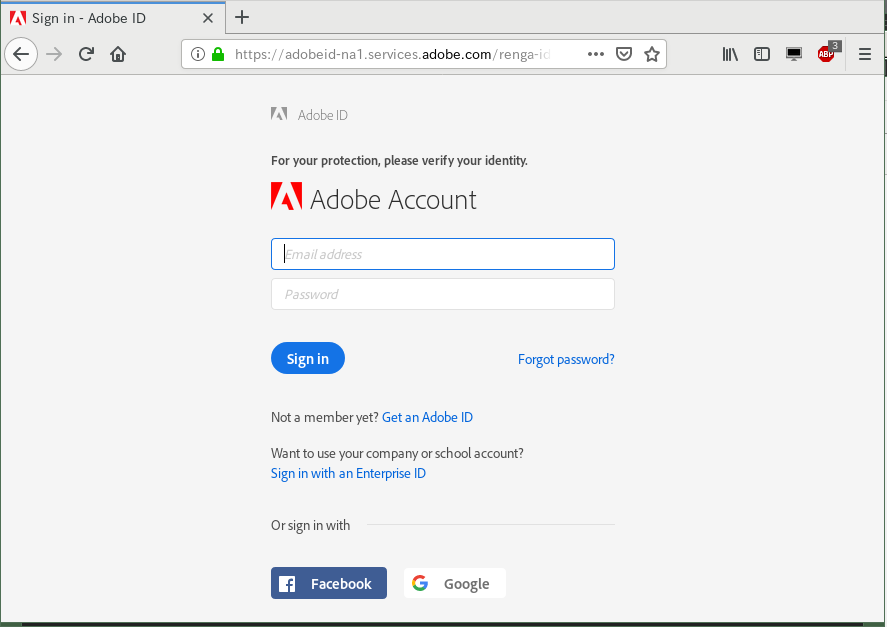

「お客様のアドビアカウントが間もなく閉鎖されます。今すぐAdobe IDにログインしてください。」なんていうメールが来たけれど、https://adobeid-na1.services.adobe.com/ を信用できない。

adobeid-na1.services.adobe.com. 60 IN CNAME services.prod.ims.adobejanus.com prod.ims.adobejanus.com 172800 NS ns-1004.awsdns-61.net ...(snip)

まさか皆さん重要なドメインをレンタルサーバで運用なんてしていませんよね?

(黒塗りの事業者と JPCERT/CC と愛知県警には報告済)